Придумать пароль из 6 символов. Простой и надежный пароль – коллективное творчество

О том, почему даже не слишком квалифицированные злоумышленники с лёгкостью взламывают пароли большинства посетителей различных интернет-сайтов. Возникает закономерный вопрос: а можно ли придумать такой пароль, который, с одной стороны, был бы достаточно устойчивым ко взлому, а с другой – легко запоминаемым.

Прежде всего стоит помнить о том, что взломать (подобрать, угадать) можно абсолютно любой пароль. Вопрос лишь в ресурсах – вычислительных и временны х. Поэтому устойчивость пароля имеет смысл оценивать с точки зрения оправданности затрат на его взлом: если в течение некоторого времени он не поддаётся вскрытию при помощи доступных ресурсов, то его можно считать безопасным.

Для различных категорий пользователей применяются принципиально разные критерии. Для взлома пароля аккаунта простой школьницы в социальной сети никто не будет задействовать столько же ресурсов, сколько для вскрытия учётной записи руководителя крупной фирмы или (тем более) для доступа к каким-то особо защищённым государственным и оборонным сетям. Пароль, который в первом случае можно считать практически абсолютно безопасным, в двух других может быть абсолютно уязвимым. При этом наша абстрактная школьница, разумеется, никогда не будет использовать генератор случайных паролей промышленного класса и менять пароль всякий раз после его ввода.

Поговорим о некоем «среднестатистическом» случае – то есть о пользовательских паролях для интернет-сервисов, которые, оставаясь достаточно стойкими для таких применений, не заставят человека вести образ жизни клинического параноика.

Длина – это главное

В отличие от многих других случаев, для пароля длина – это главное. Пароли длиной до шести символов включительно, составленные из 95 ASCII-символов (26 букв латинского алфавита в обоих регистрах, 10 цифр и 33 служебных символов), взламываются методом полного перебора («грубой силы») на обычном персональном компьютере при помощи «числодробилки» современной видеокарты буквально за считанные минуты. Но добавление даже одного–двух символов уже серьёзно усложняет задачу, удлиняя время перебора до нескольких дней и даже месяцев.

Однако длина – пусть и главный, но далеко не единственный критерий оценки стойкости пароля. Принципиальное значение имеет отсутствие какого-то предсказуемого шаблона в самом наборе и неслучайности в последовательности символов пароля. Мера непредсказуемости появления таких символов носит название «информационной энтропии», и эта величина, рассчитываемая в битах энтропии, позволяет со значительной степенью точности оценить сложность пароля. Так, энтропия на один символ для пароля из всех ASCII-символов составит порядка 6,56 бит; таким образом, сложность 6-символьного пароля будет составлять 39,36 бита энтропии, 7-символьного – уже 45,95 бит, а 8-символьного – 52,48 бит.

Чтобы взломать пароль 52-битной сложности методом перебора, потребуется количество попыток, равное 2 в 52-й степени. При использовании пары современных видеокарт класса GeForce GTX 570, способных подбирать по 1,5 миллиарда паролей в секунду, перебор всех возможных комбинаций займёт примерно пару месяцев непрерывной работы, что, в общем, и даёт представление о стойкости такого пароля.

Однако это касается исключительно паролей, не содержащих каких-то предсказуемых шаблонов, то есть сгенерированных машинно, с теоретически максимальной энтропией. Для поведения же человека типична предсказуемость, поэтому при составлении пароля он подсознательно будет использовать какие-то знакомые сочетания и комбинации цифр, символов и букв. Непроизвольно вспоминаются памятные даты, дни рождения, имена дорогих людей, названия знакомых мест и предметов.

На деле это означает значительно бо льшую уязвимость, поскольку метод «грубого подбора» всегда применяется в комбинации с другими способами взлома, в частности со словарным подбором. При этом использование известных масок и шаблонов значительно упрощает задачу. Помимо обычных словарей и словарей реальных пользовательских паролей, «утёкших» со взломанных сайтов, широко известны маски на подстановку отдельных букв или добавление чисел, популярные числовые последовательности – шаблоны дат, телефонов, индексов, номеров социального страхования, а также многие другие уловки, напрасно кажущиеся их авторам чрезвычайно оригинальными.

По оценкам Национального института стандартов и технологий США (NIST), энтропия первого символа из букв нижнего регистра и цифр в паролях, придуманных человеком, составляет 4 бита, последующих семи – 2 бита, а применение верхнего регистра и служебных символов добавляет ещё 6 битов, что в сумме даёт всего 24 бита, то есть в два с лишним раза меньше по сравнению с теоретическим максимумом для заданного набора символов и длины. То есть время подбора такого пароля даже методом «грубой силы» уменьшается вдвое, в реальности же «гибридная» атака позволит злоумышленнику добиться успеха намного быстрее.

И здесь мы снова возвращаемся к длине: сложность пароля длиной 14 символов теоретически составит 91,84 бита, а длиной 20 символов – уже 131,2 бита, и на взлом таких паролей только методом перебора при существующих вычислительных мощностях уйдёт несколько десятков, а то и сотен лет. Гибридные методики, разумеется, значительно снижают стойкость подобных кодов, а «человеческий фактор» делает их ещё уязвимее. Тем не менее длина делает своё дело: для обычного пользовательского пароля, даже если в нём есть не слишком явные шаблоны, рекомендуемое количество символов на сегодня должно быть не менее 14. Такой пароль будет намного безопасней, чем «суперстойкие» когда-то пароли из 6–8 символов.

Не будьте предсказуемы

После рассуждений о предсказуемости как свойстве человеческой натуры такой совет может прозвучать странно, и тем не менее. Для составления достаточно безопасного пароля вовсе не обязательно устанавливать генераторы и пытаться потом запомнить абракадабру. Можно просто попытаться стать чуть более «внезапными».

Среди самых банальных рекомендаций – не используйте псевдопароли и комбинации псевдопаролей вроде QWERTY, 123456 и тому подобных. Даже если часть такой последовательности будет присутствовать в вашем пароле, это кардинально снизит его безопасность. Недопустима повторяемость отдельных символов и их сочетаний: как цифр, так и чисел, как букв, так и слов.

Самое глупое, что можно придумать, – это вводить в качестве паролей русские слова в латинской раскладке. Если даже пресловутый Punto Switcher способен в реальном времени переключать раскладку, то странно ожидать отсутствия такой возможности у специализированного ПО.

Не используйте предсказуемые числа – даты, номера телефонов и индексы, номера соцстраховок и автомобилей. Поскольку профессиональные взломщики всё-таки отчасти математики, не стоит применять в паролях и какие-то хорошо известные константы – например, число «пи». Числовые последовательности (например, числа Фибоначчи) тоже вряд ли станут хорошей идеей.

Подстановка «похожих» символов в словарные слова не даст никакого эффекта, поскольку все взломщики давно в курсе, что «@» может заменять «a», а «5» – «s». Гораздо более эффективный вариант – исковеркать известные слова каким-то только одному вам понятным способом. Например, превратить «password» в «p&sUprtDt» – типичный шаблон тут отсутствует, поэтому словарный подбор ничего не даст, а если пароль будет достаточно длинным, то и метод «грубой силы» окажется малоэффективным.

В общем, проявите творческий подход, и у вас всё получится. Оценить результаты своих усилий можно, к примеру, на сайте GRC.com , который, в отличие от пародийного интеловского «калькулятора» даёт реальное представление об устойчивости пароля. Разумеется, оценив, придётся придумывать новый пароль – если вы действительно печётесь о безопасности.

Стёпка, хочешь щец?

Даже если вы придумали отличные пароли (а они – в целях вашей же безопасности – должны быть индивидуальны абсолютно для каждого интернет-сервиса), возникает проблема, как же их все запомнить. Конечно, можно воспользоваться встроенной в любой браузер функцией запоминания паролей, но если злоумышленник каким-то образом получит доступ к вашей машине, это будет означать, что он сможет залезть не только на вашу страничку в соцсети, но и, например, в ваш интернет-банкинг.

Некоторые люди обладают фотографической памятью на символы, и для них не составляет труда запомнить даже самую нелепую абракадабру. Другим же приходится пользоваться иным способом, который описан в заголовке этой части статьи. Автор вовсе не сошёл с ума, просто в этом заголовке приведена часть мнемонического правила для запоминания глухих согласных в русском языке: «СТёПКа, ХоЧеШь ЩеЦ? - Фи!» Мнемотехника облегчает запоминание любой информации при помощи ассоциативных связей, подменяя абстрактные данные яркими образами.

Даже самый сложный пароль можно запомнить, используя мнемотехнику, особенно какую-то близкую вам тематику. К примеру, «AsTKp2eshe:)»: «Аркадий съел большую тарелку каши, попросил две ещё, улыбнулся» и т. п. Фразы не обязательно должны быть осмысленными: напротив, чем они абсурднее, тем легче запоминаются. Техник запоминания огромное множество, и если вы освоите хотя бы некоторые из них, они пригодятся вам не только для паролей. И повторим, что это отличный способ запомнить множество сложных паролей.

Пароли – лишь одно из средств защиты информации, пусть и из числа самых распространённых. Но даже с хорошими паролями нужно уметь правильно обращаться. Среди главных правил «парольной гигиены» – не использовать одинаковые пароли на разных ресурсах и регулярно их менять. Для интернет-сервисов достаточно проводить такую замену раз в два–три месяца, если не считать экстренных ситуаций с утратой компьютера, его взломом или взломом веб-аккаунта.

Не вводите свои пароли на чужих компьютерах, особенно тех, к которым имеет доступ большой или неограниченный круг людей. Даже если коварные злоумышленники не установили там кейлоггеры, запоминающие все нажатия клавиш, в настройках системы, браузера или ПО может быть по умолчанию предусмотрено запоминание всех вводимых паролей, неочевидное для пользователя. Если же вам всё-таки пришлось воспользоваться таким компьютером, поспешите заменить пароль с безопасной машины.

Наконец, никогда и никому не высылайте свои пароли ни электронной почтой, ни через службы мгновенных сообщений: никакой интернет-сервис никогда не потребует от вас прислать ваш же пароль. Если понадобилось переслать пароль знакомым, надиктуйте его голосом по телефону либо пришлите фотографию с мобильного. И снова – в целях безопасности – при возможности сразу же поменяйте такой пароль на новый.

Подбор паролей длиной 12 символов и выше

Alexander Antipov

При помощи современного оборудования, мы можем почти наверняка расшифровать быстрый хеш, например, MD5, NTLM, SHA1 и т. д. за разумное время.

Что я подразумеваю, когда говорю о взломе пароля длиной 12 и более символов? Я утверждаю, что при помощи современного оборудования, например, данной «бюджетной» установки , мы можем почти наверняка расшифровать быстрый хеш, например, MD5, NTLM, SHA1 и т. д. за разумное время. На практике подбор в лоб последовательностей длиной 8 и более символов бесперспективен в случае с распространенными алгоритмами хеширования. Когда же мы касаемся особенностей национального языка и человеческой психологии (например, среднее английское слово длиной 4.79 символа, а люди предпочитают использовать несколько слов при составлении паролей размером 10 и более символов), то здесь уже открываются более интересные возможности с точки зрения подбора подобных паролей. Более подробно о различных инструментах подбора рассказано в книге Hash Crack .

Почему пароли длиной 12 и более символов уязвимы?

Люди, создающие пароли длиной 10 и более символов вручную, как правило, используют стандартные слова и фразы. Почему? Потому что запомнить пароль «horsebattery123» намного проще, чем «GFj27ef8%k$39». Здесь мы сталкиваемся с инстинктом следования по пути наименьшего сопротивления, который, в случае с созданием паролей, будет проявлен до тех пор, пока менеджеры паролей не станут использоваться более массово. Я согласен, что серия рисунков, посвященная устойчивости пароля , вполне имеет право на жизнь, но только в случае небыстрыми алгоритмами хеширования, наподобие bcrypt. В этой статье будут показаны примеры атак типа Combo (когда комбинируются элементы словаря) и Hybrid (когда к атаке типа Combo добавляется прямой перебор) при помощи утилиты Hashcat , которые, надеюсь, расширят ваш арсенал. В примерах ниже будет продемонстрировано, как злоумышленник может эффективно перебрать пространство ключей и взломать пароли, которые на первый взгляд кажутся устойчивыми.

Базовая информация об атаках типа Combo и Hybrid

Комбинационная атака (Combo) : комбинируются все элементы из двух словарей.

Пример

Входные данные: dictionary1.txt dictionary2.txt

Комбинации паролей:

pass => password, passpass, passlion

word => wordpass, wordword, wordlion

lion => lionpass, lionword, lionlion

Гибридная атака (Hybrid) : представляет собой атаку по словарю с примесью комбинаций сгенерированных по определенному шаблону.

Пример

Входные данные: dictionary.txt ?u?l?l

Комбинации паролей:

pass => passAbc, passBcd, passCde

word => wordAbc, wordBcd, wordCde

lion => lionAbc, lionBcd, lionCde

Примечание 1: Последовательность генерации паролей не совсем точна и приведена для описания общей идеи.

Примечание 2: Более подробные объяснения приведены на сайте Hashcat .

Комбинационная атака

Рассмотрим комбинационную атаку с использованием словаря, состоящим из 10 тысяч наиболее употребительных слов в порядке убывания популярности. Анализ проводился при помощи N-грамм и частотного анализа на базе триллионного сборника, собранного поисковой системой Google .

Рассмотрим пример двух случайно выбранных слов, соединенных в пароль длиной 16 символов, например shippingnovember и осуществляем комбинационную атаку на данный пароль, если бы использовался алгоритм MD5:

Пример

hashcat -a 1 -m 0 hash.txt google-10000.txt google-10000.txt

При переборе всех комбинаций, состоящих из слов, соединенных друг с другом, при помощи современных аппаратных средств пароль взламывается менее чем за одну секунду. При работе с другими, более медленными, алгоритмами пароль также подбирается за разумное время.

Рисунок 1: Время подбора пароля shippingnovember при помощи комбинационной атаки

Критики могут возразить, мол, если вначале каждого слова сделать заглавные буквы или добавить цифру или специальный символ, то новый пароль (например, ShippingNovember) будет более устойчив. Проверим эту теорию на практике и скомбинируем словарь google-10000 в единый большой массив паролей при помощи утилиты combinator.bin , что позволит нам комбинировать полученные слова в сочетании с правилами.

Пример

combinator.bin google-10000.txt google-10000.txt > google-10000-combined.txt

Теперь, когда у нас есть словарь комбинаций, мы добавляем правила с целью подбора модифицированного пароля (ShippingNovember).

Пример

hashcat -a 0 -m 0 hash.txt google-10000-combined.txt -r best64.rule

Рисунок 2: Время подбора пароля ShippingNovember при помощи словаря комбинаций и правил

Новый пароль расшифрован за 28 секунд. Схожим образом добавляются правила, учитывающие специальные символы, различное местонахождение комбинации и так далее. Думаю, вы уловили суть.

Пароли из 3 слов

Используя созданный словарь комбинаций, попробуем подобрать пароль из трех слов, например «securityobjectivesbulletin», при помощи комбинационной атаки.

Пример

hashcat -a 1 -m 0 hash.txt google-10000-combined.txt google-10000.txt

Рисунок 3: Время подбора пароля securityobjectivesbulletin

Схожий пароль с добавлением других символов взломается чуть медленнее. Улавливаете тенденцию?

Пароли из 4 слов

Теперь рассмотрим взлом паролей, состоящих из четырех слов (пример: «sourceinterfacesgatheredartists»). В этом случае пространство ключей увеличивается до 10.000.000.000.000.000 кандидатов, но в итоге подбор занимает разумное время. В основном из-за того, что используется алгоритм MD5. Мы создаем новый словарь комбинаций и осуществляем комбинированную атаку при помощи Hashcat.

Пример

hashcat -a 1 -m 0 hash.txt google-10000-combined.txt google-10000-combined.txt

Рисунок 4: Время подбора пароля sourceinterfacesgatheredartists

Процесс перебора при помощи современных аппаратных средств мог занять 4 дня, но правильный кандидат был найден в течение 5 часов 35 минут. Добавление цифр или специальных символов сделало бы пароль вне нашей досягаемости, но использование лишь четырех случайных слов делает пароль уязвимым.

Гибридная атака

Гибридные атаки требуют большей находчивости, но когда нужный шаблон найден, находка становится сродни золотому слитку. Особенно незабываемые ощущения доставляет прокрутка расшифрованных паролей в терминале.

Атака по словарю Google-10000 + маска

В первом примере мы будем использовать тот же словарь из 10 тысяч наиболее встречающихся слов в качестве базы для генерации кандидатов для перебора. Затем мы воспользуемся пакетом утилит PACK (Password Analysis and Cracking Kit) и словарем hashesorg251015.txt с сайта weakpass.com . Я выбрал именно этот словарь из-за высокого рейтинга успешности и относительно небольшого размера. Мы будем изучать словарь hashesorg и по результатам анализа создадим маски на базе наиболее популярных паролей, ограниченных определенных набором символов. Эти маски будут использоваться в начале и в конце базовых слов из словаря google-10000.txt.

Пример

Вначале сгенерируем статистику по маскам на базе паролей длиной 5-6 символов и запишем результаты в отдельный файл (учтите, что процесс генерации может занять некоторое время).

python statsgen.py hashesorg251015.txt --minlength=5 --maxlength=6 --hiderare -o hashesorg_5or6.masks

Затем преобразуем маски в формат Hashcat (файл.hcmasks) для последующего использования в гибридных атаках.

python maskgen.py hashesorg_5or6.masks --optindex -o hashesorg_5or6.hcmask

Далее в режиме 6 в качестве параметров указывает словарь и набор масок. Алгоритм перебора будет выглядеть следующим образом: берется первая маска и комбинируется с каждым словом из словаря, затем вторая маска, третья и так далее, пока не закончится весь перечень масок. Некоторые атаки могут заканчиваться очень быстро, некоторые осуществляются чуть дольше. Во время тестирования будем подбирать пароль «environmentsqaz472»

Пример

hashcat -a 6 -m 0 hash.txt google-1000.txt hashesorg_5or6.hcmask

Рисунок 5: Время перебора пароля environmentsqaz472

Подбор занял около 20 минут. Вначале мы добрались до маски?l?l?l?d?d?d, а затем в течение 14 взломали пароль.

Атака на базе словаря Rockyou + Rockyou -1-60. hcmask

Теперь воспользуемся набором масок, который идет в комплекте с утилитой Hashcat и сгенерирован на основе паролей из набора Rockyou. Данный набор масок разбит на отдельные порции, которые с возрастанием диапазона номеров возрастают по размеру. Размер, как я предполагаю, возрастает из-за процента паролей, на базе которых сгенерирована конкретная порция масок. Мы будем использовать файл с именем rockyou-1-60.hcmask, поскольку там наиболее ходовые маски, которые хорошо зарекомендовали себя при гибридных атаках. Этот набор масок мы будем комбинировать с паролями из словаря Rockyou . В случае с другими словарями будьте осторожны и используйте файлы не слишком большого размера. Иначе атака будет занимать СЛИШКОМ много времени. Обычно я пользуюсь словарями размером менее 500 Мб (и даже меньше) и добавляю маски в начале и в конце слов. Берем случайный пароль «sophia**!» из словаря Rockyou и в начало добавляем случайную дату «1996». В итоге получаем пароль 1996sophia**!. Во время тестов каждая маска будет комбинироваться с элементом словаря Rockyou.

Пример

hashcat -a 7 -m 0 hash.txt rockyou-1-60.hcmask rockyou.txt

Рисунок 5: Время подбора пароля 1996sophia**!

Во время перебора через несколько минут дело дошло до маски?d?d?d?d. Данный пример показан с целью демонстрации процесса и эффективности гибридных атак. Файл rockyou-1-60.hcmask содержит 836 масок, сгенерированных на базе наиболее часто встречающихся паролей из словаря rockyou.txt. Если вам мало этого набора, в комплекте с Hashcat идут все маски, сгенерированные на базе остальных паролей.

Первые 5 символов + маска

Теперь создадим новый словарь и набор масок. Мы уже знаем, что среднее английское слово занимает 4.79 символов , и поэтому будем создавать словарь, содержащий элементы не более 5 символов. Данный словарь будет сгенерирован на базе файла rockyou.txt, где у каждого элемента будут отрезаны первые 5 знаков. Далее удаляются дубликаты, и полученный список сортируется и помещается в файл first5_dict.txt. Полученный словарь занимает 18 МБ, что слишком мало для атаки на быстрый алгоритм MD5, но вполне приемлемо для более медленного хеша.

Пример

cut -c 1-5 rockyou.txt | sort -u > first5_dict.txt

Затем мы будем комбинировать элементы словаря first5_dict.txt и маски из файла rockyou-1-60, который идет в комплекте с Hashcat. Некоторые кандидаты будут менее 12 символов, но вы можете исключить маски, длиной менее 7 символов и создать новый файл с расширением.hcmask. Вновь берем случайный пароль Alty5 из файла first5_dict.txt и добавим случайную последовательность цифр 9402847. В итоге получаем пароль Alty59402847.

Пример

hashcat -a 6 -m 0 hash.txt first5_dict.txt rockyou-1-60.hcmask

Рисунок 6:

Время подбора пароля Alty59402847

Эта атака особенно эффективна против пользователей, которые любят пароли, где распространенное слово сочетается с цифрами в целях рандомизации. Подобный пароль подбирается в течение 30 минут.

Прямая атака по маске на пароль 12 и более символов

Я понимаю, что данный тип атак не относится к гибридным, но, тем не менее, использование 12 символьных и более масок все еще дает результаты особенно, если пользоваться утилитой PACK. Атака на пароль, закодированный определенным алгоритмом хеширования, может быть запланирована длительностью 1 день (86400 секунд) с учетом скорости аппаратных средств. Вначале нужно измерить скорость перебора, исходя из возможностей вашего оборудования, при помощи команды hashcat -b -m #type прямо в терминале. Быстро разберем создание масок для атаки на пароли длиной 12-15 символов при помощи утилиты PACK. Для генерации масок вновь воспользуемся словарем rockyou.txt, но вначале оценим скорость перебора хешей md5.

Пример (md5)

hashcat

-

b

-

m

0

Рисунок 7: Оценка скорости перебора хешей

md5

По результатам тестирования выяснилось, что скорость перебора - 76,000,000,000 ключей в секунду. Далее создаем набор масок на базе словаря rockyou.txt при помощи утилиты PACK.

Пример

python statsgen.py rockyou.txt -o rockyou.masks

Теперь создаем файл hcmask, при помощи которого часть паролей длиной 12-15 символов будут перебираться в течение 1 дня (86400 секунд).

Пример

Рисунок 8: Процедура подбора паролей по маске

Затем мы можем запустить серию атак по маскам, используя файл rockyou_12-15.hcmask, для перебора хешей md5. Промежуточные переборы будут завершаться спустя 1 день.

Пример

hashcat -a 3 -m 0 hash.txt rockyou_12-15.hcmask

Заключение

Как вы могли убедиться, пароли длиной 12 символов не являются настолько неуязвимыми. Требуется лишь немного хитрости и творчества для выработки правильной стратегии перебора. Кроме того, не думайте, что если пароль более 11 символов, то ваш любимый онлай-сервис захеширует все правильно.

Очень часто пользователи защищают свои данные слишком простыми паролями, чтобы их было легко запоминать и набирать. Мы подобрали несколько советов, чтобы ваши пароли стали простыми для вас, но сложными для взломщика. Давайте вместе разберемся какой придумать пароль и как уберечь ваши аккаунты от мошенников.

В первую очередь, стоит разделить защищаемые паролями аккаунты на категории — например, для локальной системы бессмысленно придумывать суперсложные пароли, поскольку имея физический доступ к машине похитить ваши данные не составит абсолютно никакого труда. Другое дело если ваша машина имеет открытый удаленный доступ, тогда уже стоит подумать над более надежным паролем. Чтобы защитить свой электронный кошелек тоже стоит выбирать очень хороший пароль. Но тот способ генерации который я хочу вам предложить годится абсолютно для любого вида аккаунтов.

Как не забыть пароль

Первая рекомендация — никогда не сохраняйте пароли от онлайн-сервисов (различных почтовых сервисов, аккаунтов социальных сетей, форумов, сайтов) в вашем браузере! Ибо банально вы можете его забыть. А на некоторых сервисах восстановление пароля очень трудоемкая процедура. Использовать какое-то место где вы будете хранить пароли от всех ваших аккаунтов тоже не очень хороший вариант. Хотя, для паролей от аккаунтов, не представляющих особой важности, вполне подойдет.

Все пароли лучше держать в голове. Это отлично тренирует память. Если вы не будете сохранять пароли в браузере, то вам придется постоянно его набирать. Таким образом вы его никогда не забудете, ибо его запомнит не только ваш мозг, но и пальцы. Это может вам показаться слишком сложным — каждый раз набирать пароль. Но это только первые n раз (n зависит от вашего навыка набора на клавиатуре. Кстати, постоянный ввод паролей вручную заметно способствует совершенствованию навыка слепой печати.

Символы для паролей

Никогда не используйте в паролях — номера телефонов, имена близких, даты рождения и тому подобные. Почему? Да, такие пароли легко запомнить, поскольку вы их уже знаете — остается только запомнить, что именно это и есть ваш пароль. Но дело в том, что есть такой способ узнавания паролей, называемый социальная инженерия. Один из самых эффективных и часто используемых способов взлома. Злоумышленник может без проблем узнать эти номера телефонов и даты рождения и можете не сомневаться — он обязательно попробует их в качестве пароля от вашего аккаунта.

Думаю, не стоит упоминать о различных qwerty, 1234, 09876, zaqwsx и прочих клавиатурных рисунках и последовательностях. Но таки скажу — что эти вещи пробуются при взломе в первую очередь. Также стоит сказать о различных — admin, user, password и прочих. И уж самый глупейший пароль — это совпадающий с вашим логином, поскольку логин(имя пользователя) обычно открыто. Этот вариант будет опробован злоумышленником самый первый. То же самое относится и к различным вариациям вашего имени, логина.

Ну вот в принципе основные требования к паролю — каким он быть НЕ ДОЛЖЕН. Остается только придумать такой, чтобы соответствовал всем этим требованиям и при этом был прост для запоминания.

Количество символов в пароле

Пароль должен быть больше 6 символов. Те что меньше — неустойчивы к перебору (brute force атака, метод грубой силы). Пароль не должен быть каким-то осмысленным словом — опять же, тогда он неустойчив к другому виду перебора — brute force по словарю. Однако наш метод генерации паролей позволяет придумать очень длинные и сложные пароли и никогда их не забывать. Даже сгенерировать пароль 16 символов и запомнить его не составит для вас труда. Например: lk1yysqGfh0kmB3itcnyf9wfnbCbv80k08 . Тут 34 символа, но запомнить его легко, если знать способ генерации сложного пароля. Что уж говорить о паролях из 6 или 8 символов.

Генерация паролей. Легко без программ.

Оказывается в этом ничего сложного нет. Итак, допустим вы регистрируетесь на каком либо ресурсе, скажем почтовый сервис. Чтобы сгенерить хороший пароль, придумайте фразу на русском языке, которая ассоциативно связана с ресурсом на котором вы регистрируетесь. В нашем случае это почта. Допустим мы взяли фразу «здесь лежит моя почта». Такое сложновато забыть не так ли? Ибо при проверке почты вы вспомните эту фразу автоматически. Эта фраза и будет вашим паролем. Но в первоначальном виде она на эту роль не годится. Очень редко допускаются пароли состоящие из нескольких слов, поэтому из нашей фразы их лучше просто выбросить. Получим «здесьлежитмояпочта».

Русская фраза в английской раскладке

Теперь финт ушами — пишем эту фразу русскими буквами, как она есть без пробелов НО! в английской раскладке. Получим «pltcmkt;bnvjqgjxnf». Вот это уже больше похоже на настоящий пароль, не так ли? Упаси вас бог пытаться запомнить именно эту последовательность! Как вы уже поняли, достаточно помнить исходную фразу на русском языке и вы никогда не забудете свой пароль. И там где сила пароля не критична, его можно использовать прям в таком виде.

Замените буквы на цифры

Но можно его изменить и дальше. Допустим добавить туда цифр. Берем вашу исходную фразу, на русском языке и смотрим что там можно заменить на цифры. Однозначно букву «о» можно заменить на цифру 0. Букву «ч» можно заменить на цифру 4. Букву «з» на 3, «б» на 6, «г» на 7, «д» на 9. И все это без риска забыть. Ну что ж попробуем. «39tcmkt;bnv0zg04nf» — ну как? Это уже абсолютно неломаемый пароль. И в то же время мы помним как его набирать, пока помним исходную фразу.

Используйте регистр для отделения слов

Но и это еще не все. Можно ведь еще добавить буквы в верхнем регистре! Допустим взяв исходную фразу, напишем первые или последние, а может и те и другие, буквы в верхнем регистре. При этом, цифры можно оставить в покое. Получим «39ltcmKt;bnV0zG04nf» — такому паролю может позавидовать любая утилита-генератор. Но отличие от генератора в том, что мы никогда не забудем такой пароль, ибо помним как он получен.

Правда здесь есть пару нюансов. Не всегда есть возможность использовать в паролях неалфавитные знаки — точка, точка с запятой, запятая, апостроф, квадратные скобки. Эти знаки будут появляться в паролях если в исходной русской фразе или слове есть буквы ю,ж,б,э,х,ъ, соответственно. Такие знаки только придают дополнительную криптостойкость вашему паролю, но только если они допустимы. В противном случае нужно либо брать исходную фразу где эти буквы не используются, либо заменить их например на те же цифры. Я предпочитаю именно первый вариант, правда если в моей исходной фразе есть только буква «б» я просто меняю ее на цифру 6 не отказываясь от этой фразы.

Используйте спецсимволы в пароле

Точно так же можно использовать особенности клавиатуры, если вы хотите чтобы в вашей исходной фразе были цифры. Тогда просто набирайте эти цифры с зажатой клавишей shift и получите 1=!, 2=@, 3=#, 4=$, и получите неалфавитные символы в ваш пароль что только многократно усилит его(опять же при условии что эти символы допустимы).

Теперь осталось только научиться правильно подбирать ключевую фразу или слово, чтобы была стойкая ассоциация с ресурсом на котором вы регистрируетесь.

И еще, не обязательно изменять все, которые можно изменить, буквы на цифры. Достаточно одной-двух, тут следует смотреть по ситуации — оптимизируйте свой пароль еще и для удобного набора, если вы еще пока не владеете слепым десятипальцевым методом печати.

Устойчивый пароль

Не стоит бояться, что вам будет слишком сложно его набирать — это ненадолго. При необходимости, вы можете без проблем кому-нибудь диктовать или записывать свой пароль именно В КОНЕЧНОМ ВИДЕ (например друзьям) — потому что его просто нереально запомнить. Вы и сами сможете записать или продиктовать его, только если у вас перед глазами есть клавиатура, либо вы помните раскладки наизусть. Но никогда не выдавайте никому именно исходную фразу и алгоритм генерации вашего пароля.

Только на первый взгляд непробиваемые пароли не содержат логической структуры и выглядят, как абракадабра. Сложные пароли являются таковыми лишь для тех, кто не знает рецепт их создания. Вам вовсе не обязательно запоминать регистры букв, цифры, специальные символы и порядок их следования. Достаточно выбрать запоминающуюся основу и следовать простым советам создания крепких паролей.

Детские считалки

За основу пароля берём любой детский стишок или считалку. Желательно, чтобы она водилась лишь в ваших краях и не была общеизвестна. А лучше собственного сочинения! Хотя подойдут любые детские рифмы, главное, чтобы строки намертво засели с юных лет в вашей голове.

Пароль будет состоять из первых букв каждого слова. Причём буква будет писаться в верхнем регистре, если она является первой в предложении. Заменяем некоторые буквы похожими по написанию цифрами (например, «ч» на «4», «о» на «0», «з» на «3»). Если не хотите излишне запутываться с заменой букв на цифры, поищите считалку, уже содержащую в себе цифры. Не забываем о знаках препинания, разделяющих слова и предложения, - они пригодятся.

Пример:

Черепаха хвост поджала

И за зайцем побежала.

Оказалась впереди,

Кто не верит - выходи!

Заменяем буквы «ч», «з» и «о» на схожие цифры. Вторая, третья и четвёртая строчки начинаются с заглавных букв, и поэтому пишутся в верхнем регистре. Включаем четыре знака препинания. Разумеется, пишем русскими буквами, но на английской раскладке клавиатуры.

17-символьный пароль готов! Может быть, он и не идеален, так как содержит повторяющиеся знаки, последовательные строчные буквы и цифры. Но назвать его простым уж точно язык не повернётся.

Любимые изречения

Схема аналогична детским считалкам. Только за основу вы берёте понравившиеся и очень запомнившиеся фразы мыслителей, знаменитостей или киногероев. Вы можете несколько усложнить себе жизнь, заменив букву «ч» не на «4», а на «5», например. Запутывающих манёвров много не бывает!

Пример:

Я узнал, что у меня

Есть огромная семья:

Речка, поле и лесок,

В поле - каждый колосок…

Заменяем букву «ч» на «8», не забываем о верхнем регистре и знаках препинания.

Ze,8evTjc^H,g,bk,Dg-rr…

Жаргон и терминология

Подразумевается использование профессионального жаргона, понятного крайне узкому числу людей. Эти слова куда более далеки от обычного человека, нежели криминальные изречения, широко освещаемые на телеэкране и улицах любого города.

Например, можно использовать выписку из больницы или заковыристое медицинское определение.

Пример:

Циклопентанпергидрофенантрен - термин, состоящий из 28 букв. Длинновато получается, посему предлагаю выкинуть гласные буквы и разбавить оставшиеся согласные верхним регистром.

Памятные даты

Разумеется, ваш день рождения или день начала семейной жизни - это не самая удачная основа для пароля. Событие должно быть исключительной важности, и о нём должны знать только вы. К примеру, это может быть день, когда вы впервые съели жвачку, сбежали с урока или сломали каблук. Так как базис пароля будут составлять цифры, не лишним видится перемешивание их с буквами.

Пример:

22.10.1983 и 16.06.2011

Замените точки, разделяющие день, месяц и год, на любую букву, например маленькую английскую “ l” , которая очень похожа на довольно часто использующийся разделитель «/». Между датами проставим символ нижнего подчёркивания «_». Нули заменим на буквы «о».

Визуальный ключ

Используйте технику разблокировки смартфона и на вашей клавиатуре. Придумайте любую фигуру и «проведите» пальцем по её контурам.

Не забудьте пройтись по цифрам, изменить горизонтальное и вертикальное направление движения. И проявляйте, в отличие от меня, фантазию!

Заключение

Предложенные способы создания запоминающегося, но при этом вполне сложного для восприятия со стороны пароля могут быть изменены и скомбинированы по вашему усмотрению. Достаточно один раз обмозговать свой суперпароль, и можно без страха использовать его в присутствии постороннего человека.

А как вы выбираете себе пароль?

В век развитых информационных технологий и интернета, трудно представить человека не имеющего электронной почты или аккаунта в социальных сетях и для каждого необходимо придумать уникальный и надежный пароль.

Для генерации паролей, пользователи прибегают к множеству методов, а кто-то и вовсе пользуется стандартными «qwerty» или дате рождения, не обращая внимания на их «взломоустойчивость» и простоту запоминания.

Время подбора – основной индикатор надежности пароля

Большинство сайтов, требующих создания учетной записи, имеют четкие требования для размеров и сложности пароля, у ВК, например, он должен состоять не менее чем из 6 символов, но на сколько это безопасно?

Внимательно изучив данные таблицы, приходим к выводу – необходимо создать «ключ доступа» минимум из 12 символов, включающий в себя латинские символы, цифры и знаки препинания. Но как это сделать, ведь выдумывать такое – никакой фантазии не хватит, поэтому мы плавно переходим к методам генерации.

Генератор паролей

Создавая пароль с помощью генератора, вы получаете подобранную случайным образом комбинацию символов и цифр, которую будет сложно «взломать» и невозможно запомнить. Безопасность требует жертв, поэтому минусы с запоминанием мы опустим.

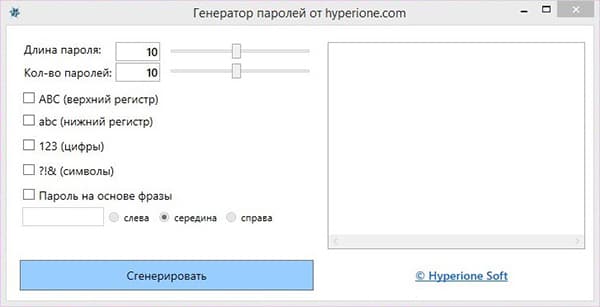

Предложений среди программ для генерации паролей огромное множество, я остановился на сервисе , по нескольким причинам:

- Полностью бесплатный.

- Множество настроек.

- Есть онлайн версия, программа для компьютера и расширения для всех популярных браузеров.

- Не сохраняет ключи, сгенерированные пользователями.

Рассматривать функционал будем на версии для компьютеров.

После скачивания и запуска, первое что бросается в глаза – программа не требует установки, это весомый плюс.

Создать сложный пароль – это пол дела, его необходимо надежно сохранить —

Интерфейс программы лаконичен и не содержит лишних раздражающих элементов и, что очень важно – рекламы.

Включив все «чек-боксы» и выставив количество символов, нажимаем кнопку «Сгенерировать».

GenPass моментально предоставляет нам список сгенерированных паролей, глядя на который встает вопрос – как это запомнить? Обращаем внимание на функцию «Пароль на основе фразы» и создаем новый список, беря за основу фразу «password».

Получилось более запоминаемо и так же надежно.

Расширения для браузеров, предложенные на сайте, полностью повторяют функционал генератора паролей, выбирайте, чем удобней пользоваться.

Текстовый документ

Вам и не приходило в голову, что для создания надежного пароля можно использовать обычный текстовый документ? А ведь комбинации паролей, созданные подобным образом, ничуть не уступают в надежности вышеописанному способу.

Откройте любой текстовый редактор на своем компьютере и переключитесь на англоязычную раскладку клавиатуры и начните хаотично вводить символы и цифры, поочередно нажимая клавишу «Shift». У меня получилась следующая комбинация, вполне пригодная к использованию в качестве пароля для Вконтакте, например.

Описывать и придумывать дополнительные способы генерации бессмысленно, так как уже описаны самые распространенные и безопасные из них.

Какие комбинации нельзя использовать в качестве пароля

Это список самых популярных используемых комбинаций в качестве доступа к аккаунтам. Не сложно догадаться, почему эти аккаунты были взломаны, верно?

Так же, не следует использовать в качестве пароля:

- Любые данные из аккаунта – Имя и Фамилия, например;

- Логин в качестве доступа;

- Свою дату рождения или близких родственников;

- Популярные слова из обихода.

Я намеренно не стал описывать такие методы генерации, как – первые буквы из детских стихотворений, графические ключи на клавиатуре и иную «экзотику». Пользуйтесь исключительно двумя описанными способами и ваши аккаунты будут в сохранности.